IPWarden是一个IP资产风险发现工具,确定目标IP/网段后即可循环扫描更新结果,扫描产生的数据结果均可通过API获取,方便调用加工。适合甲方安全人员管理公网/内网资产安全风险暴露面,渗透测试人员用于信息收集和攻击面探测。集成的工具有:nmap、masscan、TideFinger、xray。主要功能有:

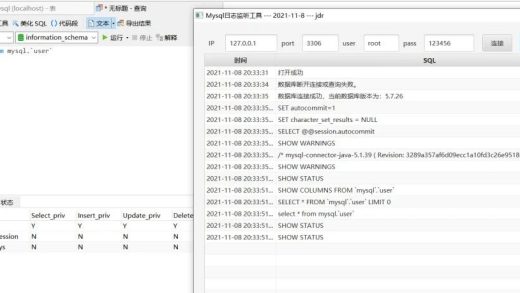

serverConfig.py# 系统基础参数API_PORT = 80 # 设置为希望开放的服务端口# mysql配置MYSQL_HOST = '127.0.0.1' # 此处修改为你的数据库IP地址MYSQL_PORT = 3306 # 此处修改为数据库端口MYSQL_USER = 'root' # 数据库连接用户名MYSQL_PASSWORD = 'password' # 数据库连接密码MYSQL_DATABASE = 'IPWarden' # 库名

scanConfig.py# masscan参数SCAN_IP = '192.168.1.1,10.0.8.0/24,10.0.1.110-10.0.1.150' # 选择扫描的目标IP,同masscan参数格式SCAN_PORT = '1-10000,11211,27017,27018,50000,50070,50030' # 设置扫描的端口范围,同masscan参数格式,首次扫描建议使用默认参数,后期可以改为1-65535RATE = '5000' # 扫描线程SCAN_WHITE_LIST = '192.168.3.4' # 不扫描的ip白名单,格式同SCAN_IP# 定义Web端口WEB_PORT = ['80-90', '443', '3000-4000', '7000-10000']# Web管理后台关键词WEB_BACKSTAGE = ['login', 'admin', '登录', '管理后台', '系统后台', '管理系统']# 风险端口白名单,配置例外,使用序号5api请求返回数据不包含以下ip:端口RISK_PORT_WHITE_LIST = [['192.25.86.1x', '3306'],['192.25.86.13x', '22']]# 定义风险端口RISK_PORT_LIST = ['21','22','3389'...] # 可采用配置文件中默认数据

nohup python3 runIPWarden.py &./kill.sh

项目地址:https://github.com/EnnioX/IPWarden

如有侵权,请联系删除

好文推荐